Hoy te hablaré de los ataques más comunes con los que te puedes encontrar.

Entraré en detalle de cada uno y te daré unas pequeñas pautas de cómo protegerte o al menos mitigar el alcance del ataque. 🔒

¡Alla vamos!

Para estar protegido, hay que conocer los tipos de ataque.

👉 Ataque de Phishing

Uno de los puntos de entrada más comunes en las organizaciones

🗣 Estos ataques buscan obtener información sensible, como contraseñas o datos personales, mediante engaños. Normalmente, se presentan como correos electrónicos MUY ELABORADOS que parecen legítimos.

✅ Cómo protegerte: Implementa medidas de protección en el correo electrónico y ten un plan concienciación de los usuarios en la organización.

⚔ ¿Que mejor que tener usuarios entrenados ante una posible amenaza?

Porque de nada te sirve tener la protección más cara si un usuario luego introduce sus datos personales en el primer mail extraño que le llega.

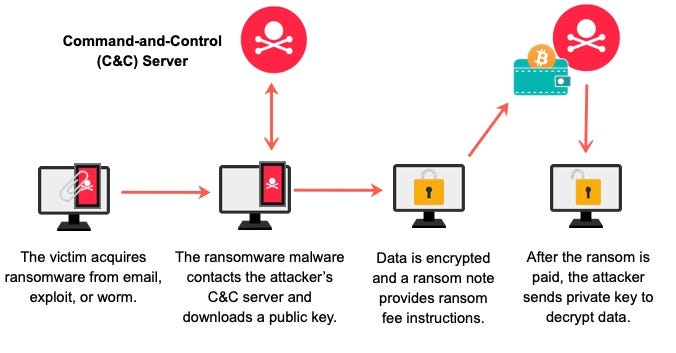

👉 Ransomware

Seguramente el más conocido

🗣 Este tipo de malware se encarga de encriptar tus archivos y datos, pidiendo un rescate a cambio de la clave de desencriptación. Muy de moda el RaaS (Ransomware as a Service).

✅ Cómo protegerte: Mantén un plan de copias de seguridad actualizado, utiliza protección EDR/XDR en los Endpoints para detener un posible ataque antes de que se propague, y segmenta la red para limitar el alcance de actuación.

¿Mejor perder media manzana que ha sido afectada que toda completa, no?

👉 Denegación del servicio (DDoS)

Envío masivo de peticiones

🗣 Este tipo de ataque sobrecarga una red o servidor con tráfico excesivo para interrumpir su funcionamiento normal.

✅ Cómo protegerte: Utilizar servicios de mitigación DDoS, ten redundancia en la red y monitorizar el tráfico de red para detectar anomalías.

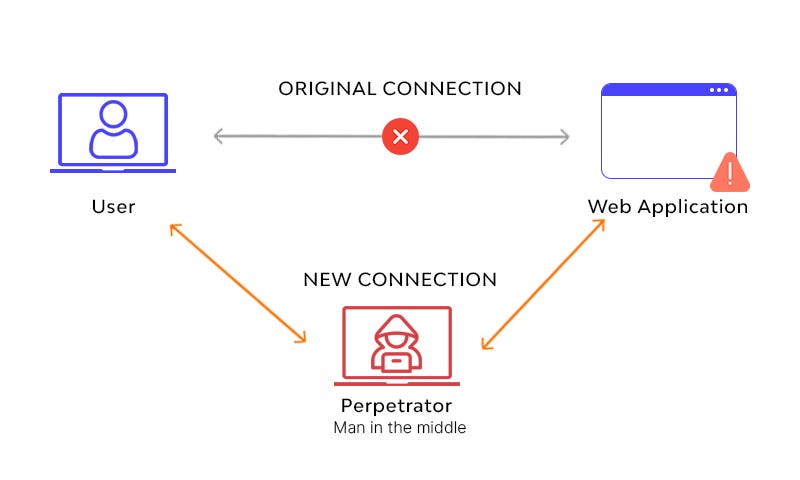

👉 MITM (Man in the middle)

Intercepto y manipulo: el espía silencioso

🗣 En este ataque el atacante intercepta y puede manipular la comunicación entre dos partes sin que estas lo sepan.

✅ Como protegerte: Monitoriza el tráfico en tu red para detectar anomalías, evita redes Wi-Fi públicas sin protección, y utiliza VPNs para encriptar tu tráfico.

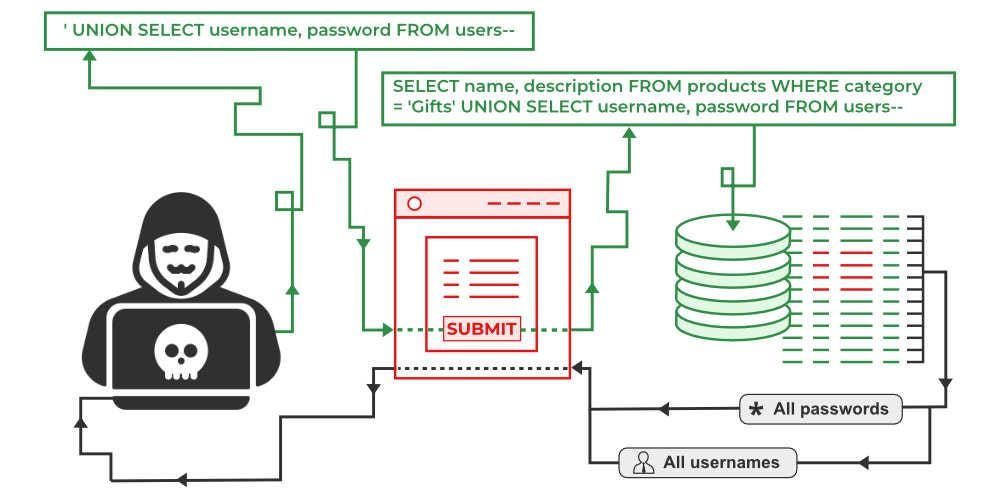

👉 SQL Injection

La inyección de código que explota tus bases de datos

🗣 Este ataque explota vulnerabilidades en la base de datos mediante la inserción de código malicioso en las consultas SQL.

✅ Cómo protegerte: Implementa validaciones en tus aplicaciones, usa herramientas de escaneo de vulnerabilidades y añade un WAF para tener una capa más de protección.

👉 Cross-site scripting (XSS)

El ataque que inyecta scripts maliciosos en tu sitio web

🗣 Este ataque permite a los atacantes inyectar scripts maliciosos en páginas web vistas por otros usuarios.

✅ Cómo protegerte: Filtra y validar los datos de entrada, implementa encabezados de seguridad, usa políticas de seguridad de contenido (CSP) y revisa regularmente el código de tu sitio web.

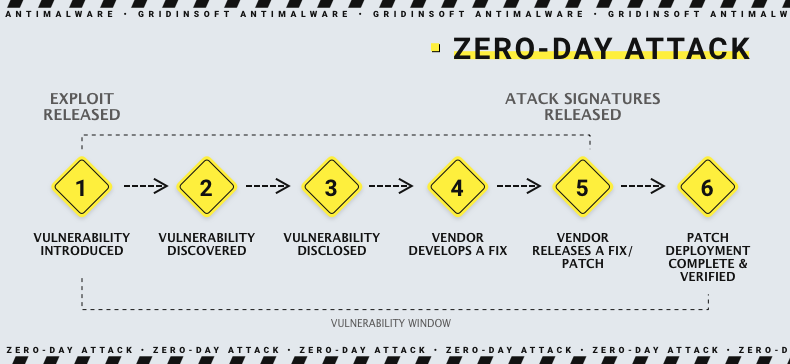

👉 Exploit Zero Day

Los ataques más peligrosos son los desconocidos

🗣 Estos ataques explotan vulnerabilidades desconocidas y sin parchear en software o hardware.

✅ Cómo protegerte: Parchea, aísla, aplica parches de seguridad inmediatamente y utiliza soluciones de seguridad avanzadas.

👉 DNS Spoofing

El ataque silencioso que redirige tu navegación

🗣 El atacante redirecciona consultas de DNS a sitios web maliciosos, engañando a los usuarios para que visiten páginas fraudulentas.

✅ Cómo protegerte: Utiliza DNSSEC (extensiones de seguridad DNS), configura tu red para que utilice servidores DNS confiables y monitorea el tráfico DNS.

Espero que esta información te sea de utilidad.

¡Cuídate y nos vemos en la próxima! 😎